こんにちわ!

第七猫です!( ^ω^)

ここ数日で他のブログ様からも数件報告が見られますが、前々回の記事に

書きました

「FC2ブログテンプレート改竄」に関しての情報追記です。

何が起こったの?という方は、当ブログの以下のエントリーを参照下さい。

→

ウイルス検出について【報告】小難しい内容もゴチャゴチャ書いてますが、

要点だけサーっとでも構いません

ので是非、ご一読頂けると良いかと思われます。

■確認されている現象について。・FC2ブログのテンプレートが改竄(書き換え)され、ブログ主の

意図せぬ外部のWebサイトを読み込むようになっている。ブログ主やFC2

以外の第三者によって、ブログのテンプレートが

不当に改竄(書き換え)されているといった現象が発見されました。

改竄の内容は

インラインフレームという機能を用いて、他のWebサイトを

自動で読み込む様になってしまいます。

これによりそのブログを開いた際に、意図せぬURLを知らない内に

表示した時と

同様の処理が行われ、

ウイルスに感染する恐れがあります。

上記の事があり、ブログを開いた際にアンチウイルスソフトが異常を検出

したと言うコメントを数件頂きました。

■どんなウイルスが感染するのか?・RealPlayerの脆弱性を利用したLineage2のパス抜きウイルスに感染。

(ただし他の機能がある可能性もある為、要注意)以下、当ブログにコメント頂いた

「解析人」さんの情報を引用。

>利用する脆弱性はRealPlayerで、

>スクリプトを見る限り多くのバージョンに対応しています。

>

>dda3がダウンロードし実行するのは/sys.exeで、検体をVirusTotalで

>スキャンしましたが珍しく「全滅」です。

>RealPlayerは最新版の11でも「現時点で」大穴が開いており、

>塞がれていません。

>アンインストールを推奨します。

>

>バイナリを見る限りLineage2のパス抜きと思われますが、

>他にも機能はあるかもしれません。

RealPlayerの脆弱性を利用した、

Lineage2のパス抜きウイルスらしいですが

他にも機能がある可能性がある為、注意が必要です。

dda3(今回の指定先URL)から実行する/sys.exeに関して以下の情報が

某掲示板にも出ていたので、参考までに引用させて頂きます。

ID:HTxK+yrgさんの情報。

>ウイルス名を入れ忘れてた

>PWS:Win32/Lineage.WI.dr

>

>sys.exeの解析結果をMSが送ってきたので貼っておく

>

>

may do the following:

>Drops file "krnb32drv.dll" under directory

>Drops file "vvsg.bat" under directory c:�esmon

>Modifies the following registry entry:

>Set "{B60A0B68-E53A-C1DD-ED09-AA81AE16D2BA}" = "", under key

>HKLMSOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

>Set "(default)" = "krnb32drv.dll", under key

>HKLMSOFTWAREClassesCLSID{B60A0B68-E53A-C1DD-ED09-AA81AE16D2BA}InProcServer32

>Launches the file cmd.exe, by running cmd /c vvsg.bat

ウイルス名が確かにLineage2のパス抜きのようにも見えます。

解析結果の詳細までは詳しく分かりませんが、この2行↓

>Drops file "krnb32drv.dll" under directory

>Drops file "vvsg.bat" under directory c:�esmon

当ブログのコメント「解析人」さんからも同様の情報を頂いていますが

ウイルスに感染すると…

krnb32drv.dllというダイナミックリンクライブラリと

vvsg.batというバッチファイルをドライブに生成する様に見受けられます。

Cドライブ全域を上記2ファイルの名前で検索し、もし2つのファイルが

見受けられるようならまず間違い無く感染していると思われます。

■どうすればいいの?ブログ閲覧者偏

・ウイルススキャンを掛けて感染のチェック

・RealPlayerのアンインストール(不要であれば)

・インラインフレームの無効化

まずは感染の有無を確かめる為、ウイルススキャンの実施をお願い致します。

以下のサイトで無料のオンラインスキャンが可能です。

?カスペルスキーオンラインスキャナ ←お勧め

?シマンテックセキュリティスキャン

?ウイルスバスターオンラインスキャン

この内、?のカスペルスキーさんにおいては3/4(火)13時以降に

今回のウイルスに対応完了となっており、検出が確実です。

以下、「解析人」さんからのコメント引用、3/4コメント分。

>今朝9:20頃に各社に検体を送り、数社から返答がありました。

>Kasperskyでは13:00過ぎに返答がありました。

>感染していた場合、

>Trojan-Downloader.Win32.Agent.khm (Kaspersky, AntiVir)

>Trojan-PSW.Win32.Nilage.cbr (Kaspersky)

>Trojan.PWS.Gamania.7795(Dr.WEB)

>などで検知します。

現時点ではカスペルスキー(Kaspersky)さんで検出可能ですので、是非?の

ウイルススキャンを実施する事を推奨します。

そしてコメント頂いていますようにRealPlayerは「現時点」において非常に

大きな脆弱性を抱えたままであり、もしRealPlayerを使用されていないので

あればアンインストールをする方が宜しいかと思われます。

あとは今回の主原因となる「インラインフレーム」の機能を禁止させる事

が考えられます。

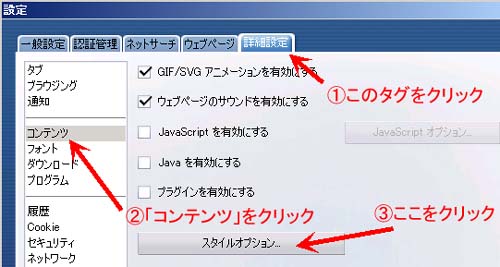

ブラウザーによってやり方は異なりますが、第七猫が使用しているOperaですと

設定から実施する事が可能です。(Opera9.26の場合)

ツールバーの「ツール」→「設定」を選び、「詳細設定」のタグをクリック。

左の「コンテンツ」を選びましょう。

すると右側に「スタイルオプション」というボタンがあるのでこれを。

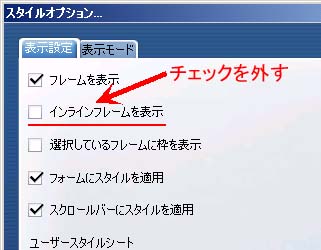

中に「インラインフレームを表示」という選択肢があるので、チェックを

外しましょう。

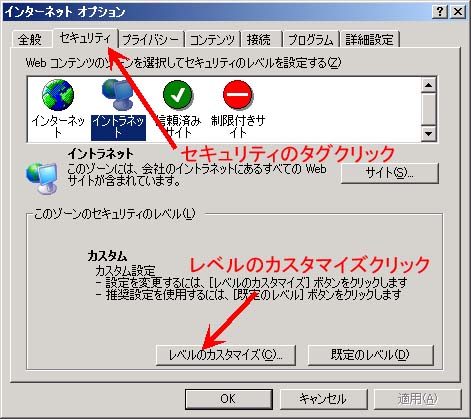

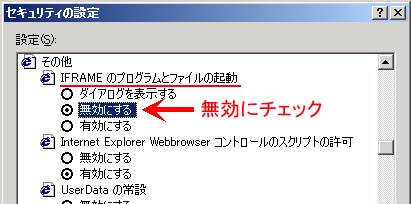

IEの場合ですと、「ツール」→「インターネットオプション」を開き

その中の「セキュリティ」のタグをクリックしましょう。

そうすると「セキュリティのカスタマイズ」というボタンがあるのでそれを

クリックし詳細設定できるウィンドウを開きます。

その他の項目の1番に、「IFRAMEのプログラムとファイルの起動」という項目が

ありますので、「無効にする」にチェックを!

これでインラインフレームの読み込みを止められるはずです。

当サイトのこちらのエントリーにて、インラインフレームを用いてFF11の

公式ページを表示している部分がありますので、それぞれの設定でそのフレームを

読み込まない事を確認されると良いかもしれません。

上手く行かない場合は、設定後ブラウザーの再起動等を試してみて下さい。

ただインラインフレームを無効にすると、通常の使い方をされているサイト様の

表示も消えてしまいますのでご注意を。

(更新履歴やリンク等を小さい窓で表示してあるサイト様等)

■どうすればいいの?FC2ブログ管理者偏

・使用しているテンプレートのソースを確認し、異常があれば修正する。

さて、今回はFC2で使用しているテンプレートが改竄されたという事で

FC2ブログ管理者様は以下の対応をされると良いかと思います。

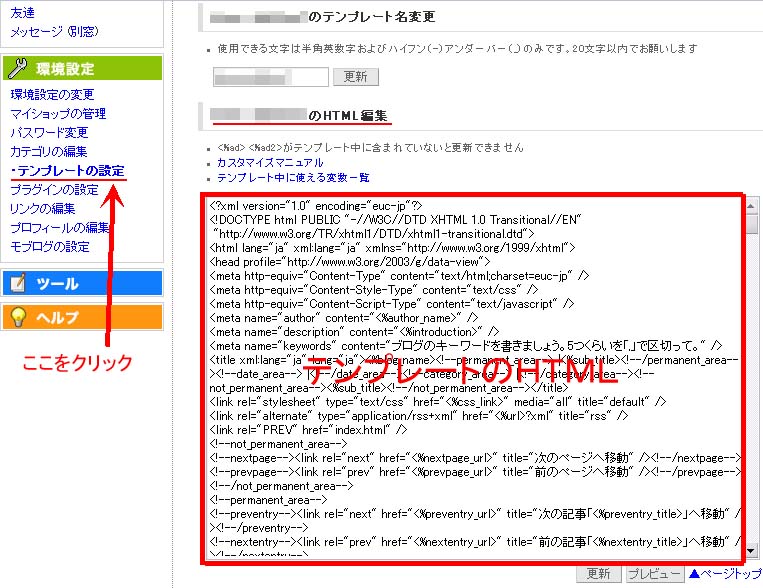

管理画面の左のメニューより、「環境設定」→「テンプレートの設定」を選ぶ。

そうすると画面右側にテンプレート情報が出てきますので、その中の

「******のHTML編集」(****はテンプレート名)

を見ましょう。

テンプレートのHTMLソースが表示されていますので、そこでCTRL+Fを

押し、検索のダイアログボックスを出します。

「<Iframe」(”<”は小文字にしてください)

という単語で検索しましょう。

何も発見されない場合は特に異常は無しと考えてもらって良いと思います。

万が一テンプレートHTML内部から上記のタグが見つかった場合。

どのサイトへのリンクが張られているかを確認しましょう。

(もちろんですが、Aguseさん等のチェッカーで確認する事)

<iframe src=http://****** width=# height=#></iframe>

上記のタグが見つかった場合、******に入っているアドレスへの

リンクが張られている事になります。

#にはフレームサイズを示す数字が入っていますが、ここが0の場合はかなり

グレーです。

サイズ0×0でフレーム表示するなんて事は通常しないですしね〜。

身に覚えの無いアドレスが入っている場合は、即刻そのタグ(上記の部分)を

削除しテンプレートを更新してください。

そしてウイルススキャンを実施し、FC2IDのパスワードを変更すると共に

FC2へ一報入れると◎です。

とりあえず以上の対応を頂ければ、ある程度安心できると思われます。

第七猫のブログでウイルス検出されたコメントが初め2/27に。

FFXI:戦士スキーのブログさんや、某青魔道士のFF11雑記さんでの検出が

3/3前後である事から、今後もそういったウイルスが検出される可能性が

無いとは言い切れません(´・ω・`)

インラインフレームの無効化や、できればRealPlayerのアンインストールを

実施し安全性を高めておくと良いかと思われます。

また某掲示板のID:9y6LM74Eさんや、ID:p6tuWC27さんのレスにありますように

リンク先を開く前に、そのリンク先の安全性を調査する方法もありますので

興味ある方は是非ご検討されるのが良いかと思われます。

第七猫もやってみました。手間は増えますが確かに安全性は上がるかと。

ちょっと小難しい話なので折り畳んでおきます。

興味ある方は覗いてみて下さい。

■スペシャルサンクス

今回のウイルス騒動に関し、多くの方からの警告や助言を頂きました。

●* 2008.02.27 22:06 *さん(黒ソロ【73】への非公開コメント様)

●* 2008.02.29 10:44 *さん(侍上げ【32〜33】への非公開コメント様)

当ブログからのウイルス検出のご報告を頂いたお二方です。

非公開コメントでの危険警告、誠にありがとうございました。

お心遣い非常に嬉しく思います。マジ嬉し涙目です(笑

●解析人さん(ウイルス検出について【報告】へのコメント様)

詳細な解析結果や、検体の各社メーカーへのご報告。またその結果の報告に

至るまで多大なる有益な情報を頂きました。

そのスキルを使い得た情報を提供頂ける事は非常にありがたく、勉強させられ

ました。本当に頭が下がる思いです、ありがとうございました。

●ID:9y6LM74Eさん、ID:p6tuWC27さん、ID:HTxK+yrgさん

(某掲示板、●●RMT業者の垢ハック〜12件●●スレより)

勝手に引用させて頂きました事、お詫び申し上げます。

そして有益な情報、誠にありがとうございます。

この場をお借りしてお礼を申し上げます。

●ブログにて注意発起をして頂けましたブロガーの皆様

素早いご対応、また注意の発起エントリー誠にありがとうございます。

またいつ何が起こるか分かりませんので、お互い気をつけていきましょう。

以下は、このエントリーの成分分析の結果です。

1:多くの方からのありがたい警告、助言、情報 … 97%

2:テンプレート改竄されててどう思った?(クマAA) … 2%

3:第七猫ちゃん、マジ涙目 … 1%

殆どが頂いた情報で成り立っています、本当にあr(ry

ジ○ン兵士「第七猫なんか飾りです!偉い人にはそれが分からんのです!」

\(^o^)/

本文中に誤りや誤記、追加修正等ありましたら、コメント頂けると幸いです。さて、更に

安全性を高める為のツールをご紹介したいと思います。

こちらの情報は、やはり某掲示板の

ID:p6tuWC27さんや

ID:9y6LM74Eさんの

やり取りの中に書かれていた物です。

今回、

第七猫が試してみたのがコチラ。

●

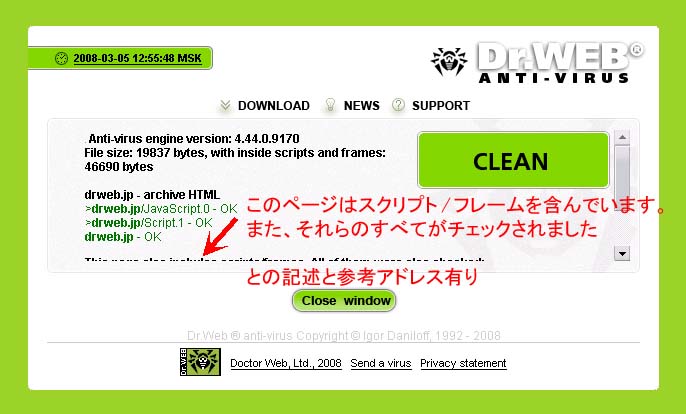

Dr.WEBのリンクチェッカー (概要説明)

このツール…というかブラウザーに

導入できるDr.WEBの無償サービス。

リンク先をクリックし開く前に、そのリンク先の

安全性を確認し結果を

知らせてくれるという物です。

(ちなみにDr.WEBでは、今回のウイルスを既に

検出可能だそうです)

今回のウイルス検出のように、実際のブログは従来通りいたって

普通。

しかしソースには

危険なタグが貼られていた場合…

これまでやっていたAguseさん等のアドレスチェッカーでは、もちろん

リンク先は至って

普通のブログ。そのブログのサーバー位置やブラックリスト

判定が行われるだけですので、もちろん

異常無しとの結果になります。

しかしこの

Dr.WEBのリンクチェッカーは、リンク先の

ソースを読み込み

そのソース内部から、指定されているリンク先、スクリプト含む

全ての内容の

スキャンを掛けてくれるみたいです。

しかも個人的に嬉しい事は、一切のツール等の

ダウンロードやインストールは

無く、ブラウザーにそのDr.WEBのそのサービスへの

リンクを追加するだけで

対応が出来る為、設定さえしてしまえば

自PCに負担無くサービスを利用する

事が可能であるという点です(*´Д`)'`ァ'`ァ

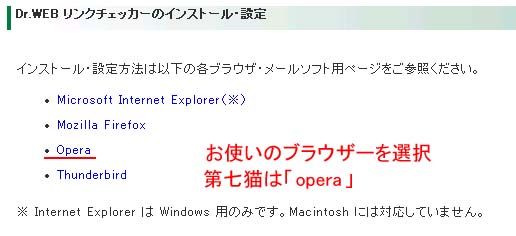

●Dr.WEBのリンクチェッカー設定方法

対応するブラウザーは以下。

・Microsoft Internet Explorer(Windows版のみ)

・Mozilla Firefox

・Opera

・Thunderbirdまずはお使いの

ブラウザーが上記にある事をご確認下さい。

そして先ほどの

コチラのページへ飛び、お使いのブラウザー毎の

設定ページへ

飛びましょう↓

第七猫はブラウザー

Operaを使っておりますので、それでやってみます。

上記の

Operaの部分をクリックし、ブラウザー毎の設定画面に飛びます。

なんか

小難しい事書いてありますが要約すると…

Operaの設定ファイルの特定の箇所に、この行をコピペする。これだけです(・∀・)b

さて、その

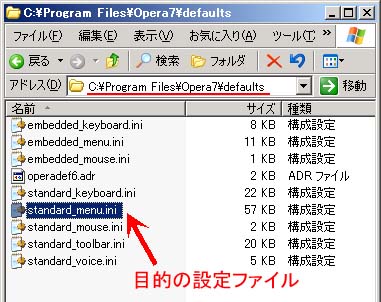

設定ファイルがどこにあるかというと…

「標準では C:Program FilesOperadefaultsstandard_menu.ini」とありますので、探して行きます。

おっと、第七猫さん「Opera」と「Opera7」という

二つのフォルダがあって

「Opera7」の下にありました。「Opera」のフォルダの下には「defaults」と

いうフォルダが無かったので、

こちらで良いでしょう。

この中の「standard_menu.ini」を

エディターで開きます。

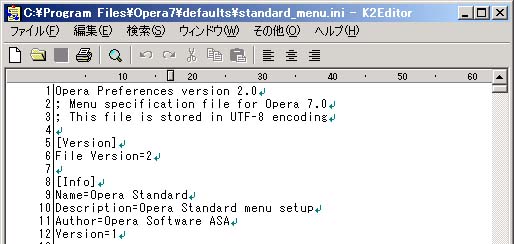

そうすると設定ファイルの

中を見る事が出来ますが、色々ごちゃごちゃ書いて

あって

意味不明です、

だが反省はしていない(爆

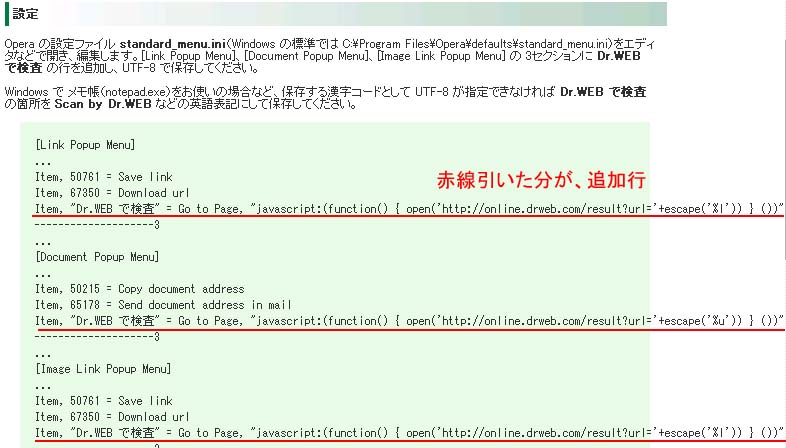

設定方法の所を読むと…

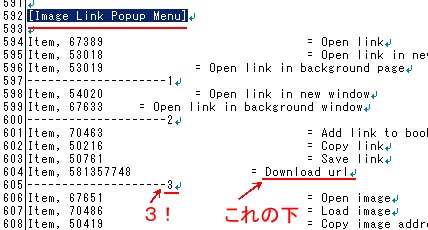

[Link Popup Menu]、[Document Popup Menu]、[Image Link Popup Menu]

の 3セクションに〜とありますので、上の[〜]で

設定ファイル内を検索掛けてみましょう。

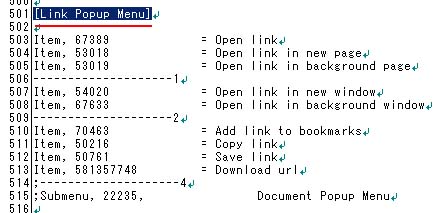

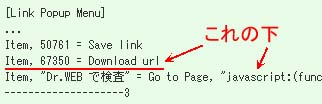

第七猫もまずは

[Link Popup Menu]で検索してみました。

すると…

おお、確かに

それっぽい記述があります。えーと設定の仕方を見直すと…

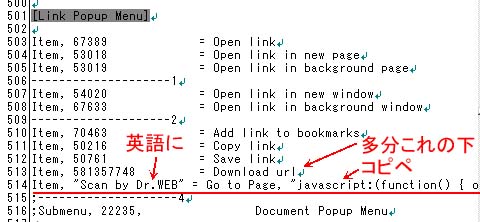

「3セクションにDr.WEB で検査 の行を追加し、UTF-8 で保存してください。」とありますね。

3セクション…3セクション…

(;^ω^)?

あれ?

1、2と来て…次が

4セクションになってr(爆

う〜ん、困った。

3セクションが無い(笑

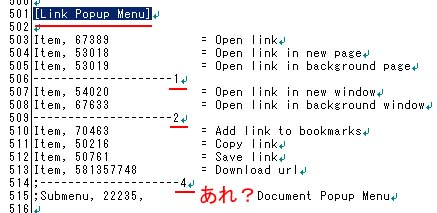

どうしようかなぁ〜と

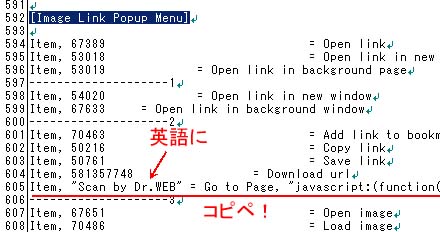

悩んでいたんですが、設定の仕方の所を見ると

うん、どうやら

セクションは違うけど

「Item, 67350 = Download url」の下に

その行をコピペすれば良い訳だが!

多分…(;^ω^)

カカッ

カカッとコピーした行を挿入してみました。

さて、この時

「UTF-8 で保存してください。」とありますよね?

このエディターでは

UTF−8で保存する事が出来ないので、恐らく日本語の

部分が

文字化けを起こす…はず。

"Dr.WEB で検査" → "Scan by Dr.WEB"と変換し、

英語表示に。これならUTF−8で保存しなくてもOK。

…のはず(爆

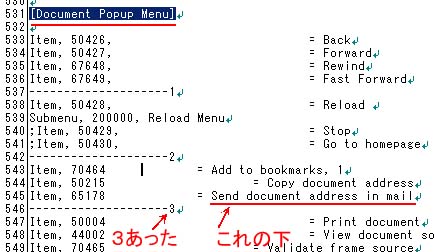

同じ様に、次は設定ファイル内の

[Document Popup Menu]を検索。

おお、今度はちゃんと

3セクションがある(笑

3セクションに設定の仕方と同じ記述の

「Item, 65178 = Send document address in mail」があったので、これの下に

コピペすりゃ良い訳だな…

多分(爆

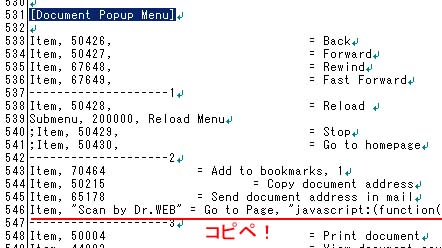

よし、

英語表記へ直して完了。

最後の

[Image Link Popup Menu]を検索します。

おお、あったあった。ここも3セクションが

ちゃんとある(爆

なんで最初のヤツだけ

無いの?死ぬの?(;^ω^)

まぁ細かい事は良いか…(mjd?)

「Item, 67350 = Download url」が最後の行なので、これの下に

コピペして

英語表記に直してっと…

よーし、これで

3箇所に3行挿入したぞーヽ( ゚∀゚)/

これでDr.WEBのサービスへのリンクが

開通した。

…はずだよね?(;^ω^)

早速

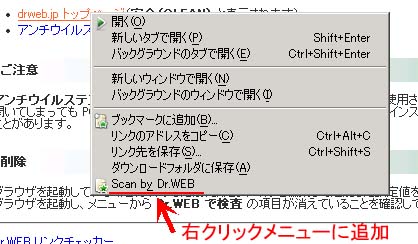

ブラウザーを起動し、カーソルをリンクがある文字の上に持って行き

右クリックを押してみると…

おおおおおお、ちゃんと

一番下に来てるヾ(*´∀`*)ノキャッキャ

いいじゃん!いいじゃん!

さて、早速

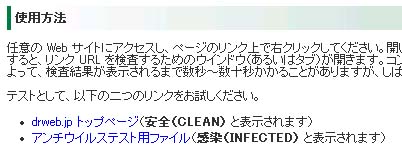

動作テストをやってみましょうか。

設定の仕方のページの下にこれがあります。

この

上のリンクで検査すると、

セーフ表示。

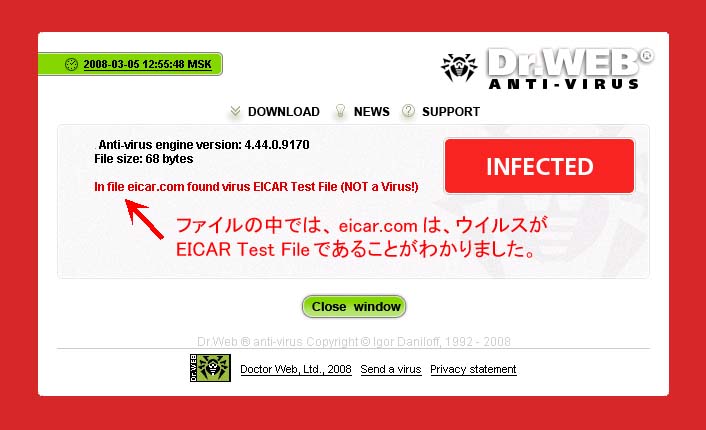

下のリンクで検査すると

アウト表示

されるはずとの事。(Dr.WEB提供のテストURLです)

では上のリンクを…

チェック!(・∀・)9m

おお、

クリアーの緑表示ktkr。

では続いて下のリンクを…

チェック!(・∀・)9m

おおおお、ちゃんと

アウトでたね〜(`・ω・´)シャキーン

これで設定は完了です。

今後

ブログ巡回の時にこのチェッカーを掛け、

セーフ表示を確認してから

リンク先に飛ぶようにすれば、例え純粋なブログさんでAguseさんの

チェックでもセーフなブログに、万が一

危険なインラインフレームやJavaが

仕込まれて居ても…

キッチリ

ソースを解析して検出してくれるって事ですね(・∀・)b

ネット巡回で確かに

手間は増えますが、このサービスを利用すればこれまで

以上に

安全性を高める事が出来るはずです。

前にも書きましたがこのDr.WEBさんは、今回のウイルスには既に

対応済みですので安心です。

たとえ今回の罠が

リネ2目的だったとしても、今後FF11を狙った同様の

罠が

無いとは言い切れません(´・ω・`)

皆さんの

大切なアカウントを守る手段として、参考に見て頂けると良いかと。

今後はこのチェッカーを使う

癖を付ける事にしますね…

ほんと、

怖い世の中です(´;ω;`)ブワッ

PR