こんにちわ!

第七猫です!( ^ω^)

先月終わりから続いております

テンプレ改竄からの、

アカウントハックに関して

超個人的ではありますが、拙い脳をフル回転させて確認の意味を込めて

簡単なまとめ…というか

概略を書いてみようと思います。

色々と情報が飛び交っていますが、まずはウイルス感染までの

プロセスを

自分なりにまとめてみましたので、興味のある方はご一読下さい。

あくまで内容は

現在(3/25)までの物になります点、ご了承下さい。

これまでの経緯は以下のエントリーを参照下さい。

・

ウイルス検出について【報告】 → 2008/3/1(14:24)

・

ウイルス検出について【情報追記】 → 2008/3/5(20:16)

・

ウイルス検出について【罠再び!】 → 2008/3/11(19:50)

・

ウイルス検出について【罠、姿を変え】 → 2008/3/22(15:43)

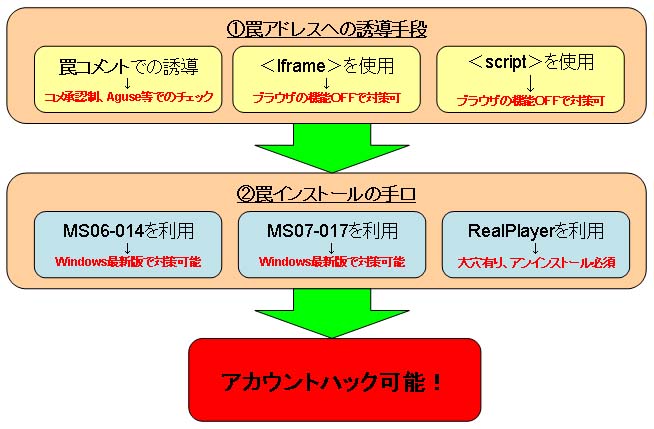

■現時点で判明しているウイルス感染への流れまずは簡単に現在判明している、FC2ブログを中心としたウイルス感染への

フローチャートを以下にまとめて見ました。

かなり端折っていますが、

要点だけ書くとこうなります。

では順を追って確認していきましょう(・∀・)b

Q:「ウイルス感染」と一口に言ってもどんな事が行われているの?A:ウイルスを感染させる為には、最短で2つのプロセスをクリアしなくてはいけません。では、その2点とはどんなモノか?上のフローチャートを見てみましょう。

?罠が仕込まれたアドレスにクライアント(閲覧者)がアクセスする事。

?アクセスしてきたクライアント(閲覧者)がウイルスを実行する事以上2点をクリアすると、

「ウイルスに感染する」という事になります。

ごく一般的に考えると、怪しい

アドレスを踏み、更にそこにある怪しいプログラムを

自発的に実行しなくてはウイルスに感染しない訳ですが…

色々な手口を使ってそれらの行為を、クライアント(閲覧者)の

知らない内に実行させる

手段が存在しますヽ(´Д`;)ノアゥア...

今回FC2ブログのテンプレ改竄で現時点までに判明している

感染経路はSSの通り。

合計3種類の罠が存在しております。

・罠コメ・TBにて罠アドレスへ誘導する (これは従来より注意発起されてきた物)

・<iframe>を利用 (インラインフレーム機能を利用し、強制的に別アドレスを読み込む)

・<script>を利用 (Javaスクリプトを利用し、強制的に別アドレスを読み込む)

まずは

第一ステッポ( ^ω^)b

●従来より注意されていた

罠コメ・TB等への誘導は、手口としては単純な物で適当なコメントを

つけてアドレスを張り、興味を持った閲覧者の

クリックを誘う物。

→

怪しいコメント・アドレスを踏まない等の自衛が可能。●新たに発生したテンプレ改竄からの<iframe>の利用。テンプレ改竄が可能という事から

発生した罠で、知らぬ間に

罠アドレスを読み込ませる事が出来るという恐ろしい物。

→

ブラウザーのインラインフレーム機能OFFで対策可能。

●そして最近見受けられる様になった<script>の利用。こちらはJavaスクリプトという機能を

用いて

別アドレスを読み込ませるという罠。

→

ブラウザーのJavaスクリプト機能OFFで対策可能。上記3つの

いずれかの手法を用いて、罠アドレスへと誘導できれば

第一ステップ完了。

これでクライアント(閲覧者)は、犯人の罠が仕掛けられたアドレスへ

アクセスするハメに。

続いて

第二ステッポ( ^ω^)v

さて、折角自分の意図するアドレスにクライアントをおびき寄せた犯人は、自分が作成した

罠(ウイルス)をそのクライアントで

実行させなければいけません!

しかしクライアントにソレを実行させる事は

どちらかというとには大反対(笑

更に自動でプログラムを走らせてもブラウザーやOSの機能で罠の実行の

確認を促されたり、実行そのものが禁止されてしまいます(`・ω・´)

ここで犯人は、警告や実行を止めるソフトウエアの

セキュリティーホールを突きます。

つまりプログラムの隙を突いて、警告を出させないよう、クライアントに

気づかれない様に

目的のファイルを実行させようとしてきます。

今回の罠で見られた

セキュリティホールへの攻撃の種類は以下3点。

(つまり利用されたソフトウェアの脆弱性)

・MS06-014 →

Windows最新版で対策可能・MS07-017 →

Windows最新版で対策可能・RealPlayer →

大穴が開いており、アンインストール必須このような状態でした。

dda3や

hellhと言ったアドレスへの誘導後は、全て上記の

脆弱性を突いて罠プログラムを実行させるという物だったようです。

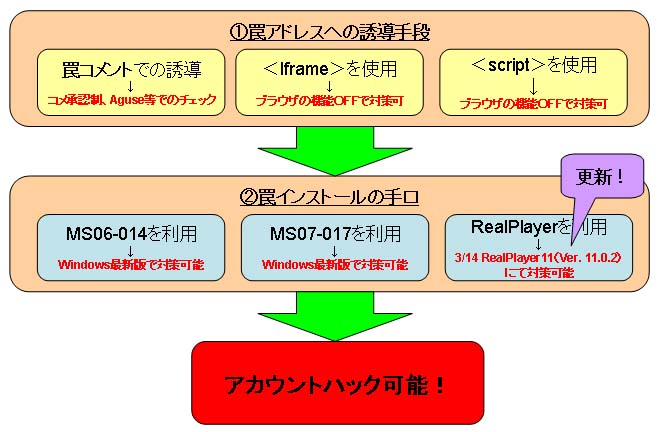

ちなみに現在は

fccja■comというアドレスへの誘導が見られます!

一連のFC2ハック犯としては

dda3■net→hellh■net→fccja■comと移っています

(それぞれ最終更新が

19日、22日、24日)

上のMS06−014とMS07−017というのは、

OSの脆弱性であり対策としては

Windowsの最新バージョンへのアップデートをする事によって

防ぐ事が可能(・∀・)b

しかし

RealPlayerのセキュリティーホールだけは、最新バージョンでも防がれておらず

この脆弱性を突かれた場合、対策手段が

ありませんでした。

(RealPlayerのアンインストールが必須)

しかし解析人さんからの報告(3/25)を抜擢しますと…

>今RealNetworksからRealPlayer11を拾ったところ

>こっそり11.0.2になっていました。穴は塞がっています。

>パッケージを解凍してファイルのタイムスタンプを見ると

>14日以降に差し替えたものと思われます。どうやら、3/14にRealPlayerが

更新されており、

Ver.11.0.2になっています。

そしてどうやら今回利用されていたセキュリティーホールは

塞がれているとか!

Σ( ̄ロ ̄)おお!

つまり…

こうなりますね(・∀・)b

これが現在発生しているFC2ブログからの

ウイルス感染経緯一覧です。

この?並びに?のプロセスを

達成されてしまうと、ウイルスへの感染が見られる!

という事になります。

現在多くのFC2ブログ様で、多彩な罠やアドレスへの誘導が見られますが内容は

全て

上記の組み合わせ違いによって形成されています。

・?<iframe>→?RealPlayer とか

・?<script>→?MS06-014 とか…

つまり改竄されたブログを見た閲覧者が…

?<script>や<iframe>機能をOFFしておらず

?Windows最新バージョンになってない、もしくはRealPlayerがインストールされた

状態である。という条件を満たすと、

罠発動!という流れです((((゚Д゚;))))ガクガクプルプル

(もちろん罠アドレスの内容によって、流れが異なります。)

上記内容はもちろん…

アンチウイルスソフトが機能しなかった場合!ですが。

つまり!

現在判明しているウイルスを

防ぐには!

?<script>並びに<iframe>機能をブラウザーでOFFし、不審なアドレスは踏まない!?WindowsとRealPlayerを最新版にアップデートする!

以上の対策を行う事によって未然に

防ぐ事が可能です(`・ω・´)シャキーン

これが

現在判明しているウイルス感染までのフローチャートです!

上記の対策を

必ず行うようにしてください!

特に罠が多発する傾向にある

週末に向けて?は必須です!!

必ず実行されるよう、

重ねてお願い申し上げます。■じゃもう大丈夫なの?Q:上の対策を取れば今後はもう心配なし?A:いいえ、ケフィアでs(ryひとまず現時点把握されている罠を

防ぐ事が出来ますが、今後どういった

新しい手段が

出てくるか分かりません!((((゚Д゚;))))ガクガクプルプル

上に挙げた手段は

あくまで現時点!今後、別のソフトウエアの脆弱性を突いてくる

可能性もありますので要注意です。

必ず

アンチウイルスソフトを導入し、

最新版に保っておくようにしましょう!(・∀・)b

他にもJavaやアクティブXといったソフトも狙われる

可能性もありますし、ブラウザーへの

脆弱性を突く事も考えられます。十分注意してください!

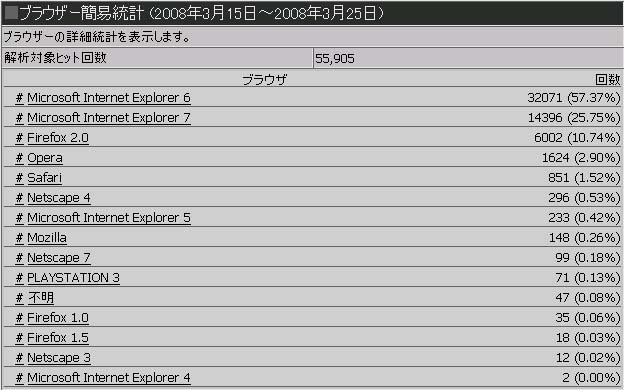

ちなみにブラウザーの話で

参考までにこんな物を。

3/15〜3/25の10日間

3/15〜3/25の10日間に掛けて、当ブログを見に来て頂いた皆様の使用している

ブラウザーの種類を

アクセス解析で見た結果です!

国分「これを見てどう思った?」犯人「罠仕掛けるなら…IEです…」どうでしょうか?

罠を仕掛ける犯人の立場で考えて、どのブラウザーへの攻撃を仕掛けますか?

答えは

一目瞭然。

IEへの脆弱性を見つければ…

単純に

82%以上の人への攻撃が可能なんです!

((((゚Д゚;))))ガクガクプルプル

この事実を分かっておいて下さい。これだけ多くの方が利用しているブラウザー。

もちろん

便利な事も多いでしょう。ただしその

代償が付きまとう可能性が高い事を

考えてみられるのも良いと思います(・∀・)b

■その他情報・対策さて、現在

某掲示板にてアカウントハックされた、もしくはテンプレ改竄された物の

ちょっと

変わった内容の物が報告されています。

参考までに頭に入れておくと良いかもしれません。

・テンプレ改竄された後、知らぬ間に元通りにされていた。→某有名ブログ様の管理人様からの報告です。

いつの間にかテンプレが改竄されて

罠が仕込まれていたが、管理人が治す前に

仕掛けられた罠が

なくなっていた!?という事。

テンプレ改竄の

発見を遅らせる為なのか?もしくは

別の意図があったのか?は

不明ですが、上記のような事も起こっているらしいです。

・POLパスワードが知らぬ間に頻繁に変更されていた。→POLのパスワードって変更するとその

履歴が見れるらしいのですが…

その履歴に、管理者が知らない間に

多数変更の跡が見られたらしいです!

これもアカウントハックの

発見を遅らせる事が目的なのでしょうか…

((((゚Д゚;))))ガクガクプルプル

知らぬ間にPOLパスワードが変更されまくり、いつの間にか元通りに…

想像するだけで

身の毛もよだつ内容ですね…怖すぎます(´・ω・`)

つまりは!

今現在アカウントハックを

受けていない!もしくはテンプレ改竄が

見られないとしても

油断は禁物!という事ですね…ヽ(´Д`;)ノアゥア...

特にPOLの方は、ログインしてスグ

「前回のログイン時間」が表示されますので

必ずその時間を

確認し、自分が入っていた時間である事を確認するようにしましょう!

もし自分の入った時間

以外でのログインが見られた場合は赤信号!

大至急POLパスワードを

変更し、PCの

ウイルスチェックを行いましょうヽ(`Д´)ノ

あと、上記のログイン時間の確認も必須ですが…

POLのパスワードは自動ログイン設定で

PCに記憶させずに

必ず毎回

手入力でのログインをするようにしましょう!

これも地味ですが

効果は大きいんでは無いでしょうか?(・∀・)b

第七猫は以前、テンプレ改竄が見られてからはずっと

手入力でPOLにログインするよう

設定を変更し、パスワードを変更しております。

新たに設定したPOLパスワードをPCに覚えさせた事は無いです!

■最後に取り合えずは、

現時点での罠がどういった物なのか?を管理人:第七猫が個人的に

把握するという趣旨で、簡単ですがまとめてみました(;^ω^)

内容で、

不適切な表現や

解釈の違いがあるかも知れませんが、大目に見てやってください!

ご指摘あれば

修正も致します!

こうやって内容を少しでも理解すると、なんとなくですが

対策の重要性や

危険への

認識が高まると思います。

概略だけかもしれませんが、アカウントハックへの手法を理解して頂ければ幸いです。

尚、このエントリー作成にあたり多大なる助言、情報を

「解析人」さんより頂きました。

罠発見時からのコメントといい、

重ねてお礼申し上げます。まぁ…正直、殆どが

解析人さんからの情報で第七猫は

特に何もしてn(ry

(;^ω^)…

おいィ?お前ら何か聞こえたか?俺の

ログには何も無い訳だが(汗

PR